Les derniers renseignements sur les menaces analysent la montée incessante de la cybercriminalité

Avec une hausse de 6 % des intrusions malveillantes, de 11 % des malwares et de 659 % du cryptojacking, les probabilités qu’une entreprise donnée soit prise pour cible explosent.

by Amber Wolff

Si la thématique du Rapport SonicWall 2023 sur les cybermenaces était la migration, celle de 2024 sera assurément l’accélération. Les cyberattaques ont été multipliées par deux ou par trois dans presque tous les domaines étudiés l’année dernière, les auteurs de menaces continuant d’intensifier et de diversifier leurs attaques.

SonicWall a noté plusieurs nouveautés en 2023, notamment l’utilisation de fichiers Microsoft OneNote comme vecteur initial, une forte augmentation de l’utilisation de .NET et de vastes campagnes ciblant des vulnérabilités dans WinRAR et MOVEit. Comme nous l’avons déjà annoncé, SonicWall a également découvert une vulnérabilité critique zero-day affectant Apache OFBIZ, qui a connu une exploitation à grande échelle.

La recherche et la publication de ces tendances s’inscrivent dans notre engagement à donner des moyens à nos partenaires et à la communauté de la cybersécurité dans son ensemble. Les données du Rapport SonicWall 2024 sur les cybermenaces ne se contentent pas de fournir des tendances sur les menaces. Elles approfondissent également la question pour montrer comment ces évolutions affectent des entreprises comme la vôtre, et ce que vous pouvez faire pour vous protéger.

« Riche de ses 32 ans d’expérience, SonicWall continue de publier son Rapport sur les cybermenaces, qui fournit des renseignements sur les menaces pour orienter notre feuille de route et développer des produits qui aident nos partenaires », déclare Bob VanKirk, PDG de SonicWall. « Au-delà des solutions éprouvées, ils ont besoin de stratégies proactives et d’informations concrètes qui s’appuient sur les renseignements sur les menaces les plus récents afin de mettre en place la défense la plus solide possible. »

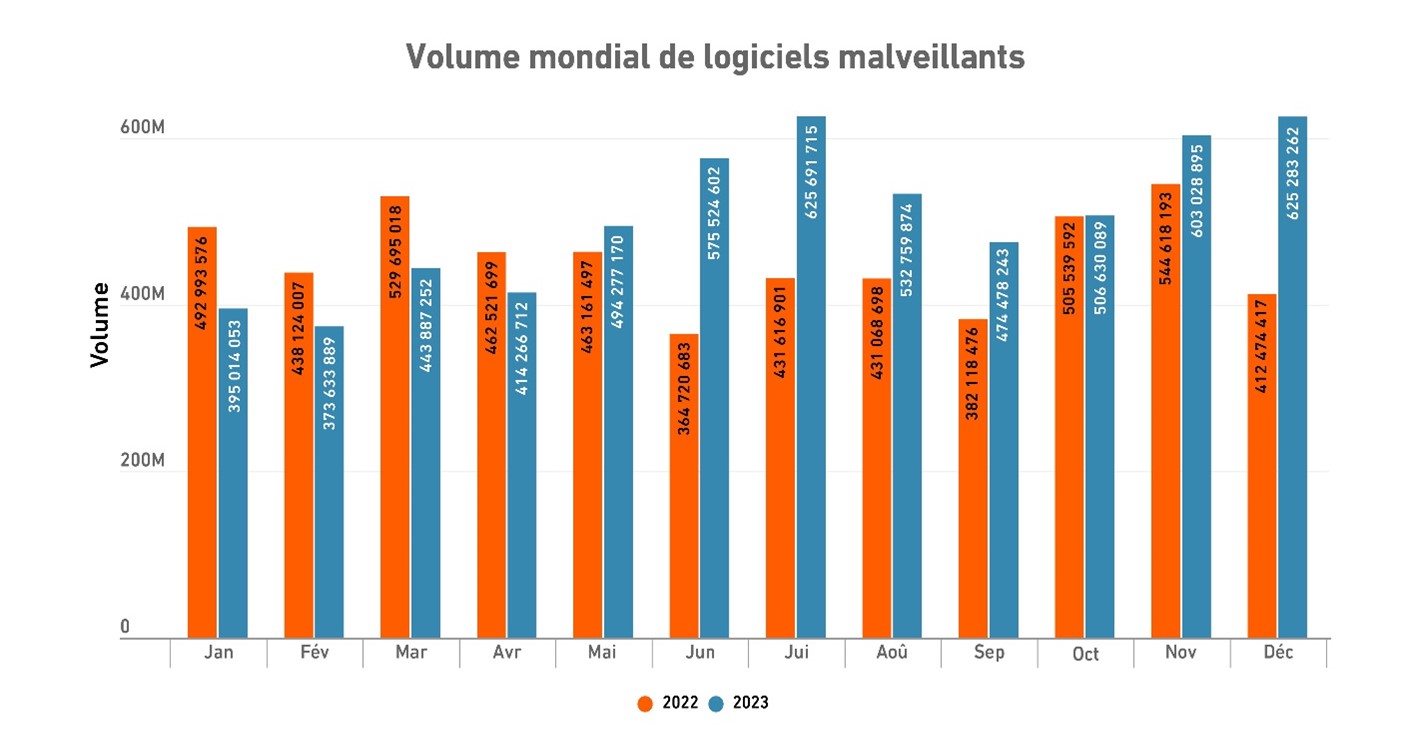

Logiciels malveillants

Après une modeste augmentation de 2 % l’an dernier, les malwares accélèrent en 2023, avec une hausse de 11 % pour atteindre 6,1 milliards. Cette hausse est alimentée par une croissance à trois chiffres du cryptojacking et des menaces chiffrées, respectivement 659 % et 117 % en glissement annuel.

Après avoir cherché de nouveaux rivages en 2022, les auteurs de menaces ont montré en 2023 un regain d’intérêt pour l’Amérique du Nord, où les logiciels malveillants ont augmenté de 15 % à 3,2 milliards, soit plus de la moitié de tous les malwares enregistrés dans le monde pour l’année. Les menaces en Amérique latine, qui progressent depuis 2021, ont augmenté encore plus rapidement en 2023, avec un pic de 30 % à 475,2 millions. Seules l’Europe et l’Asie ont connu un recul avec une baisse de 2 % par rapport aux volumes de logiciels malveillants de 2022.

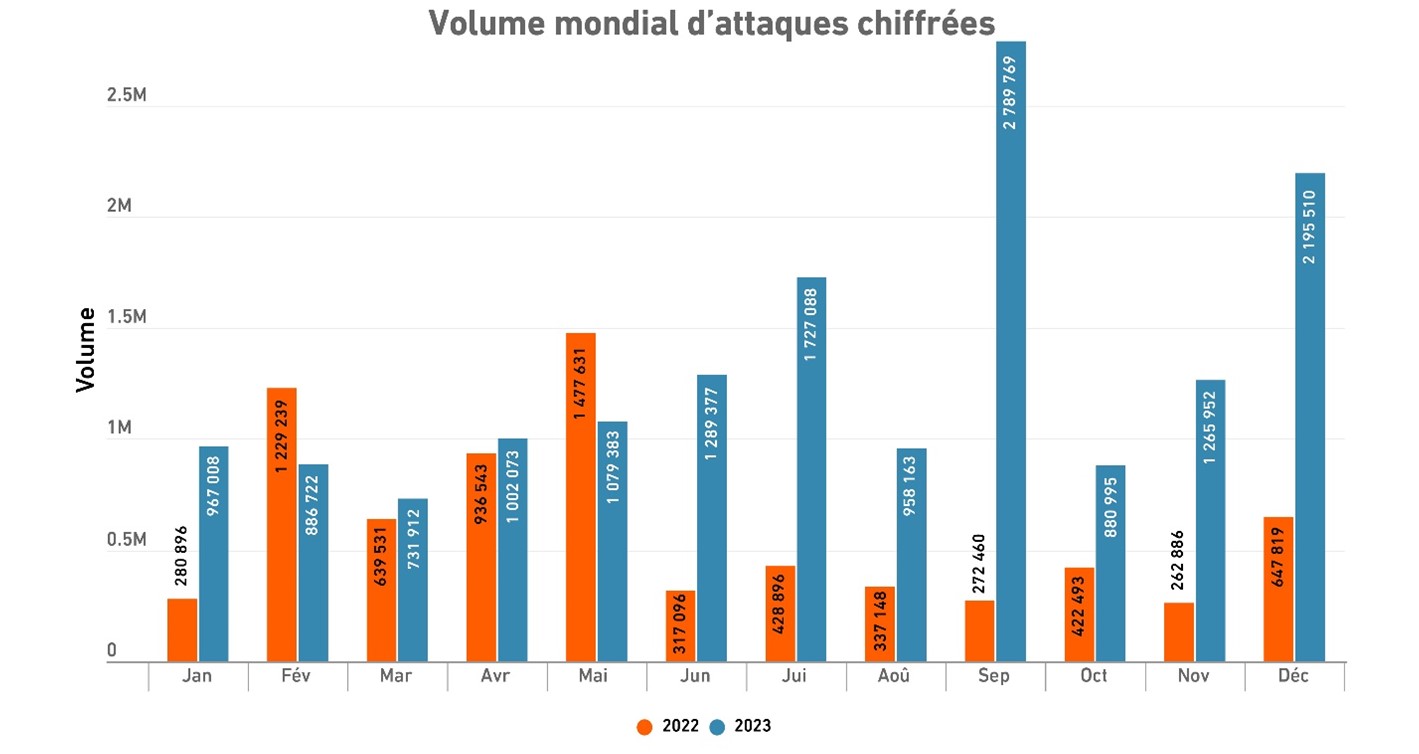

Menaces chiffrées

En 2023, l’équipe de recherche sur les menaces SonicWall a observé 15,8 millions de menaces chiffrées, ce qui représente une hausse de 117 % en glissement annuel et un nouveau record. Si toutes les régions et tous les secteurs affichent un volume d’attaques plus important qu’en 2021, certains ont été particulièrement touchés : des hausses à trois chiffres ont été observées en Europe (+182 %), en Asie (+462 %), en Amérique latine (+527 %) et dans tous les secteurs d’activité que nous avons étudiés.

Cryptojacking

Les attaques de cryptojacking ont passé la barre des 100 millions pour la première fois en 2022, mais ce n’était que le début. 2023 a enregistré 1,1 milliard d’attaques de cryptojacking, un chiffre sans précédent, soit une hausse de 659 % en glissement annuel. Seuls deux groupes ont été épargnés par les progressions à trois chiffres (ou plus...) : les clients en Asie, où le cryptojacking n’a augmenté « que » de 87 %, et les clients travaillant dans la vente au détail, où le cryptojacking a au contraire chuté de 72 %.

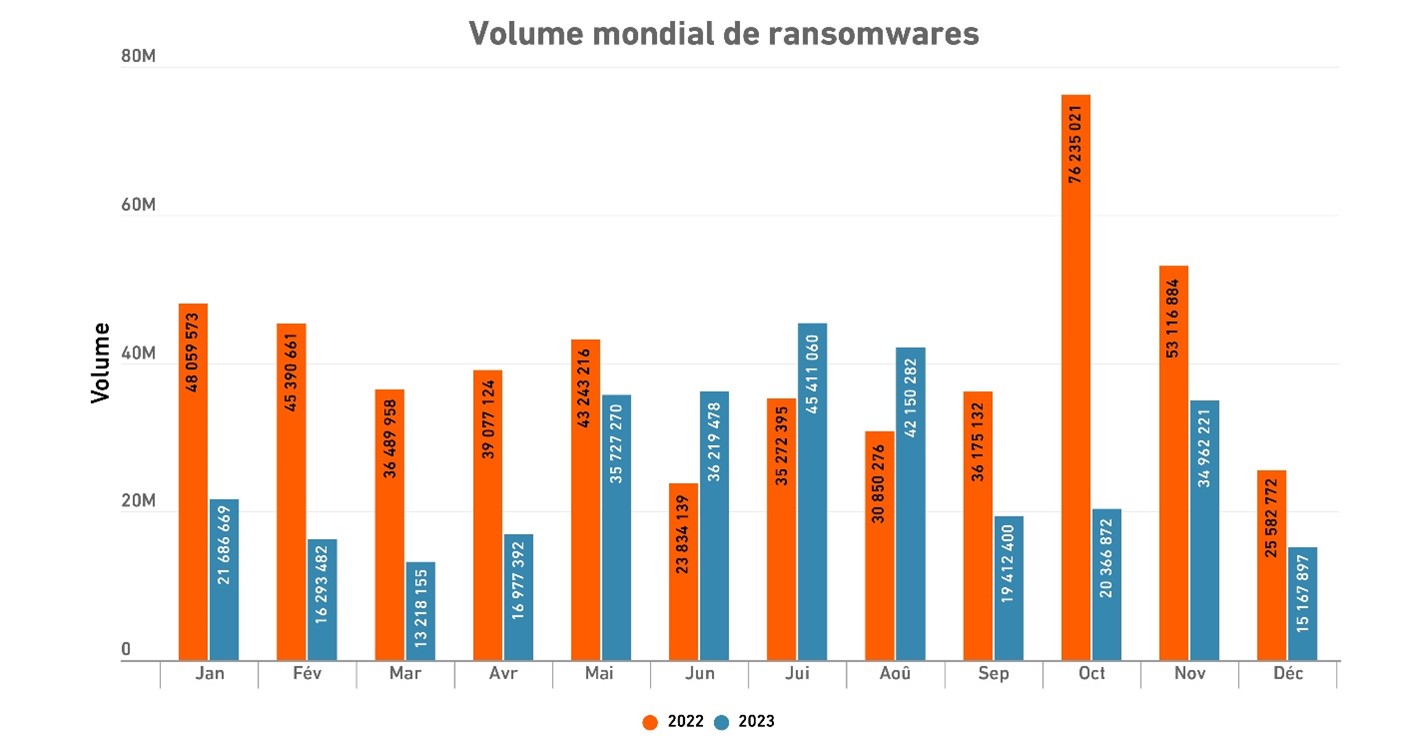

Ransomware

Si une diminution des ransomwares de 36 % peut sembler intéressante, quelques mises en garde importantes s’imposent. Les 317,6 millions de tentatives de ransomwares enregistrées en 2023 ont néanmoins suffi à en faire la troisième année record en termes de ransomwares, et la première à voir les paiements dépasser la barre du milliard de dollars. Des campagnes de grande envergure ont encore été régulièrement observées, notamment une attaque de la chaîne d’approvisionnement sur une vulnérabilité dans MOVEit Transfer (CVE-2023-34362) qui a finalement touché plus de 62 millions de personnes. Enfin, il est important de souligner que les données sur les menaces de SonicWall n’incluent que l’écosystème SonicWall, majoritairement composé d’une base installée de PME. D’autres fournisseurs ont en réalité enregistré des hausses basées sur leurs ensembles de données.

Mais nous pourrions assister à une recrudescence des attaques de ransomware contre les PME dans un proche avenir. Mi-février, le gouvernement américain a déclaré avoir mis hors d’état de nuire le gang auteur du ransomware LockBit. Comme l’a expliqué Bob VanKirk, PDG de SonicWall, à CRN, LockBit « a été au cœur d’un grand nombre d’attaques de ransomware » que SonicWall a enregistrées. Ce fut le ransomware le plus prolifique observé en 2023. Mais il a également fait remarquer que les attaques contre les PME risquent de se multiplier à mesure que les activités coercitives s’intensifient.

Michael Crean, qui dirige l’unité de services de sécurité gérés de SonicWall, est du même avis. « Si je suis un méchant, que vais-je faire maintenant ? Je vais essayer de passer inaperçu, tout en continuant d’obtenir ce que je veux. Je le ferai juste de manière à ne pas attirer l’attention sur moi. » D’après nos données sur le cryptojacking, certains de ces cybercriminels ont changé de cap, mais pour être francs, nous ne nous attendons pas à ce que cette baisse des ransomwares soit durable.

Intrusions

Une autre étape importante a été franchie dans les tentatives d’intrusion en 2023, qui ont dépassé pour la première fois la barre des 7 000 milliards. Malheureusement, cette hausse de 20 % du nombre total d’intrusions n’est pas uniquement due à l’élargissement de la surface d’attaque. Les intrusions malveillantes enregistrent elles aussi une progression, en hausse de 6 %, à 11,3 milliards. La bonne nouvelle ? Les tentatives visant la vulnérabilité Log4Shell, largement exploitée l’année dernière, semblent avoir diminué et s’être stabilisées, du moins pour le moment.

Comme l’a fait remarquer Bob VanKirk, « les PME sont dans la ligne de mire » des groupes de hackers, un fait qui ressort clairement des données sur les menaces de 2023. Alors que nous continuons d’avancer dans 2024, ce risque accru rend le rôle du MSP plus important que jamais. « Compte tenu du nombre d’attaques et de leur complexité, les MSP constituent une couche de sécurité essentielle dont les clients finaux ont besoin, en particulier les PME », explique-t-il.

Share This Article

An Article By

An Article By

Amber Wolff

Amber Wolff