-

Products

- Network Security

- Threat Protection

- Secure Access Service Edge (SASE)

- Managed XDR

- Endpoint Security

- Email Security

- Secure Access

-

Gen 7 Firewalls

SonicWall's Gen 7 platform-ready firewalls offer performance with stability and superior threat protection — all at an industry-leading TCO.

Read More

-

Solutions

- Industries

- Use Cases

-

Widgets

-

Content WidgetFederal

Protect Federal Agencies and Networks with scalable, purpose-built cybersecurity solutions

-

Image Widget

-

-

Partners

- SonicWall Partners

- Partner Resources

-

Widgets

-

Content WidgetPartner Portal

Access to deal registration, MDF, sales and marketing tools, training and more

-

Image Widget

-

-

Support

- Support

- Resources

- Capture Labs

-

Widgets

-

Content WidgetSupport Portal

Find answers to your questions by searching across our knowledge base, community, technical documentation and video tutorials

-

Image Widget

-

- Company

- Contact Us

ログ: DNS Rebind Attack Blocked について

Description

概要

DNS Rebind Attack Blocked は、SonicWallを通過する”DNSレスポンス”をモニタリングし、DNS Rebind Attack を検出したこと示します。

ログの内容

ログメッセージ: DNS Rebind Attack Blocked は以下のフォーマットになります。

06/28/2024 11:06:15 1099 Network DNS DNS Rebind Attack Blocked Standard Note String Alert 2048 Src_MAC_Address X1 WAN Dst_MAC_Address SONICWALL X25 X1 XX.XX.XX.XX 53 0.0.0.0 0 YY.YY.YY.YY 0.0.0.0 0 udp 88 77 (WAN->WAN) 24 General DNS drop DNS rebind attack blocked

このメッセージは、送信元IP: XX.XX.XX.XX、送信先IP: YY.YY.YY.YYのDNSレスポンスパケットをX1ポートで受信し、そのパケットでDNS rebind attackを検出したことを示します。

ヒント: 送信元IP: XX.XX.XX.XX は通常DNSキャッシュサーバ(再帰クエリーをするDNSサーバ)です。一般的に、送信元IP: XX.XX.XX.XX は、攻撃元(不正なDNSサーバ)ではありません。

ヒント: 送信元IP: XX.XX.XX.XX は通常DNSキャッシュサーバ(再帰クエリーをするDNSサーバ)です。一般的に、送信元IP: XX.XX.XX.XX は、攻撃元(不正なDNSサーバ)ではありません。

ログを出力するための設定

DNS rebind attack blockedを記録(ログ)するためには、以下の設定が必要です。

- SonicOS7.x: ネットワーク | DNS > 設定 の DNS 再割り当て攻撃の防御 で、DNS 再割り当て攻撃の防御を有効にする を有効にします。

- SonicOS6.5.x: 管理 | ネットワーク > DNS の DNS 再割り当て攻撃の防御 で、DNS 再割り当て攻撃の防御を有効にする を有効にします。

また、攻撃を検知した場合の 動作 として以下の3つの方法をサポートしています。

- (既定値) 攻撃をログする: この場合、ログメッセージ: DNS rebind attack blockedを記録します。(Blockedのログですが)DNS応答はブロックやドロップはされません。

- 攻撃をログし、クエリ拒否応答を返す: ログメッセージを記録し、クライアント(DNS要求の送信元)にクエリ拒否(Refused)のDNS応答を送信します。

- 攻撃をログし、DNS応答を破棄する: ログを記録して、問題のクエリ応答を(クライアントに送信せず)破棄します。

検出時の動作やその他の設定

DNS Rebind Attack は以下の条件で検出されます。

- 名前解決のIPアドレスがプライベートIPの場合

- 名前解決のIPアドレスが127.0.0.1などのローカルホストのループバックアドレスの場合

特定のドメインでDNS Rebind Attackの検知を行わないようにするためには、DNS 再割り当て攻撃の防御 で、許可ドメイン を設定します。許可ドメイン にはFQDNアドレスオブジェクトもしくはFQDNアドレスオブジェクトグループのみ指定できます。あらかじめFQDNアドレスオブジェクト/グループを作成してください。

FQDNアドレスオブジェクト/グループ の作成は以下の箇所で行います。

- SonicOS7.x: オブジェクト | 一致オブジェクト > アドレス の DNS 再割り当て攻撃の防御 で、DNS 再割り当て攻撃の防御を有効にする を有効にします。

- SonicOS6.5.x: 管理 |オブジェクト >アドレス オブジェクト の DNS 再割り当て攻撃の防御 で、DNS 再割り当て攻撃の防御を有効にする を有効にします。

注意: SonicOS 7.0.1-5151 より古いSonicOS7バージョンはDNS Rebind Attack を検出しない問題があります。

注意: SonicOS 7.0.1-5151 より古いSonicOS7バージョンはDNS Rebind Attack を検出しない問題があります。

トラブルシューティング

名前解決がどのように行われ、どのような応答なのかを確認したい場合は、SonicWallファイアウォール装置でパケットキャプチャを取得します。

パケットキャプチャの取得方法

SonicOS7:

(1) 監視 | ツールと監視 > パケット監視 に移動します。

(2) 一般 タブをクリックします。

(3) 監視フィルタ タブを選択します。イーサ種別にIPを入力します。IP種別にUDPを入力します。送信元ポート に53を設定ます。その他範囲を狭めるためには、送信元IPや送信先IPを設定します。

(4) 詳細監視フィルタ タブを選択します。ファイアウォールの生成パケットを監視する をチェックします。中間パケットを監視する。 をチェックします。

(5) 保存をクリックします。キャプチャされたパケット タブに移動します。キャプチャの開始 をクリックして、問題を発生させてから、キャプチャの停止 をクリックしてキャプチャを停止します。

(6) エクスポート をクリックし パケットをpcapngでエクスポートを選択すると、ファイルがダウンロードされます。このファイルをWiresharkなどで開いて内容を確認します。

SonicOS6.5:

(1) 調査 | ツール > パケット監視 に移動します。

(2) 設定 をクリックします。

(3) 監視フィルタ タブを選択します。イーサ種別にIPを入力します。IP種別にUDPを入力します。送信元ポート に53を設定ます。その他範囲を狭めるためには、送信元IPや送信先IPを設定します。

(4) 詳細監視フィルター タブを選択します。ファイアウォールの生成パケットを監視する をチェックします。中間パケットを監視する。 をチェックします。

(5) OKをクリックし、設定画面を閉じます。キャプチャの開始 をクリックして、問題を発生させてから、キャプチャの停止 をクリックしてキャプチャを停止します。

(6) 次の形式でエクスポート: でpcapngを選択すると、ファイルがダウンロードされます。このファイルをWiresharkなどで開いて内容をを確認します。

攻撃をログし、クエリ拒否応答を返す の場合

以下の例では、パケット番号:4 で8.8.8.8から名前解決できたDNSレスポンスが送られてきていますがNAT後のパケット番号: 5でリクエストしたクライアンへ応答を返すさいRefusedで返しています。パケット番号:4 でDNS Rebiund Attackを検出していることがわかります。

パケット番号: 4 の内容を確認します。

アドレスとしてプライベートIPを返しているためDNS Rebind Attackとなっていることがわかります。このほか、127で始まるアドレスやTTLが0の場合にもDNS Rebind Attackを検出します。

注意: この場合8.8.8.8のDNSサーバは不正なサーバではありません。8.8.8.8は検索するDNSドメインの権威DNSサーバからの応答を返しており、不正なサーバはがメインの権威サーバになります。

注意: この場合8.8.8.8のDNSサーバは不正なサーバではありません。8.8.8.8は検索するDNSドメインの権威DNSサーバからの応答を返しており、不正なサーバはがメインの権威サーバになります。

攻撃をログし、DNS応答を破棄する の場合

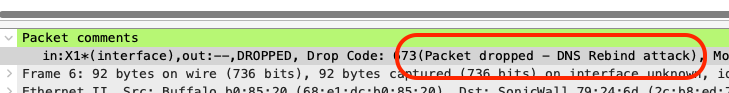

ALT+Fでパケットの検索メニュを出し、DNS Rebind Attackで検索します。

該当のパケットのPacket commentsにPacket Dropped - DNS Rebind attack が記録されパケットが破棄されたことがわかります。

理由は、パケットのAnswerを確認してください。このパケットの場合IPがプライベートIPであるためにDNS Rebind Attackが検出されています。このほか、127で始まるアドレスやTTLが0の場合にもDNS Rebind Attackを検出します。

ISSUE ID:

GEN7-46559

Related Articles

Categories

- Firewalls > SonicWall NSA Series > Networking

- Firewalls > TZ Series > Networking

- Firewalls > NSsp Series

YES

YES NO

NO